انٹرنیٹ سکیورٹی: کیا پاکستانی صارف ہیکرز کے لیے ایک آسان ہدف ہیں؟

انٹرنیٹ اب روزمرہ انسانی زندگی کا ایک اہم جزو بن چکا ہے۔ کمپیوٹر ہو یا سمارٹ فون، اب ٹیکنالوجی کی مدد سے آپ ضروریاتِ زندگی، آسائشیں اور سہولیات گھر بیٹھے منٹوں میں حاصل کر سکتے ہیں۔

تاہم برق رفتار انٹرنیٹ سے کشید کردہ سائیبر سپیس نامی اس نظام زندگی میں جہاں آسانیاں ہیں، وہیں خطرات بھی موجود ہیں۔

یہاں ایک مختلف نوعیت کے چور موجود ہیں جنھیں ہیکرز کہا جاتا ہے اور اگر کوئی فرد یا ادارہ محتاط اور محفوظ نہیں تو منٹوں ہی میں ہیکرز انھیں لاکھوں کروڑوں کا نقصان پہنچا سکتے ہیں۔

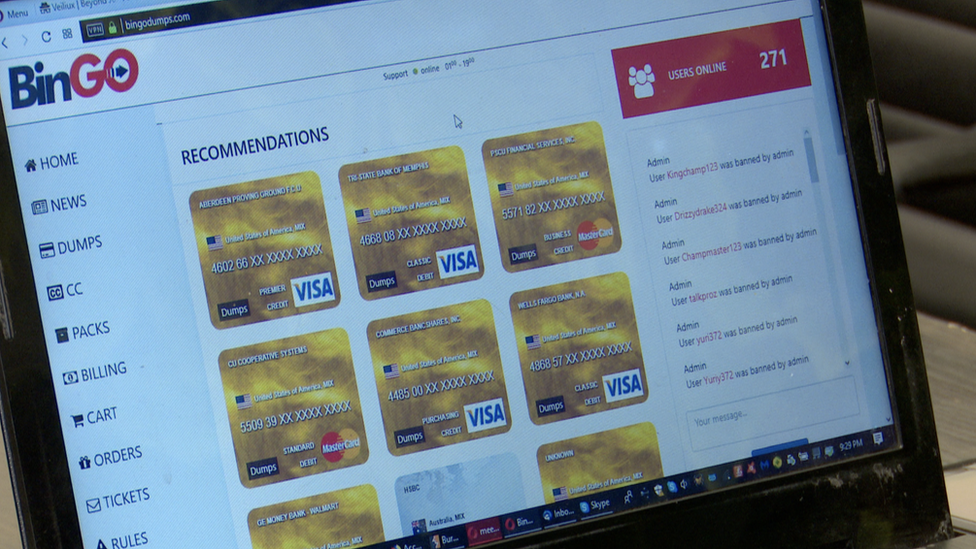

حال ہی میں پاکستان میں بڑے پیمانے پر بینک صارفین کا ڈیٹا یا معلومات چوری ہونے اور ان کی بلیک مارکیٹ میں فروخت کی خبر سامنے آئی۔ یہ معلومات زیادہ تر ان متاثرہ صارفین کے کریڈٹ اور اے ٹی ایم کارڈ کی تفصیلات تھیں۔

اس چوری سے کتنے بینک اور ان سے منسلک کتنے صارفین متاثر ہوئے، اس حوالے سے حکومتی اداروں کی جانب سے واضح طور پر نہیں بتایا گیااور نہ ہی فارنزک یا سائنسی بنیادوں پر تحقیقات سامنے آئیں۔

دیکھنے میں تاہم یہ آیا کہ زیادہ تر مقامی بینکوں کی جانب سے صارفین کے کارڈ بلاک کیے گئے جو حفاظتی اقدامات کی درستگی کے بعد کھول دیے گئے۔

بے یقینی کی اس صورتحال میں یہ خدشات پیدا ہوئے کہ کئی بینکوں کی معلومات چوری ہوئیں اور لاکھوں صارفین متاثر ہوئے ہوں گے تاہم سٹیٹ بینک آف پاکستان کی جانب سے بھی اس خدشے کی تردید کی گئی۔

البتہ پاکستان کی فیڈرل انویسٹیگیشن ایجنسی نے اس بات کی تصدیق کی کہ ایک سے زیادہ بینک متاثر ہو سکتے ہیں۔

‘ان دونوں میں سے کوئی ایک جھوٹ بول رہا ہے’

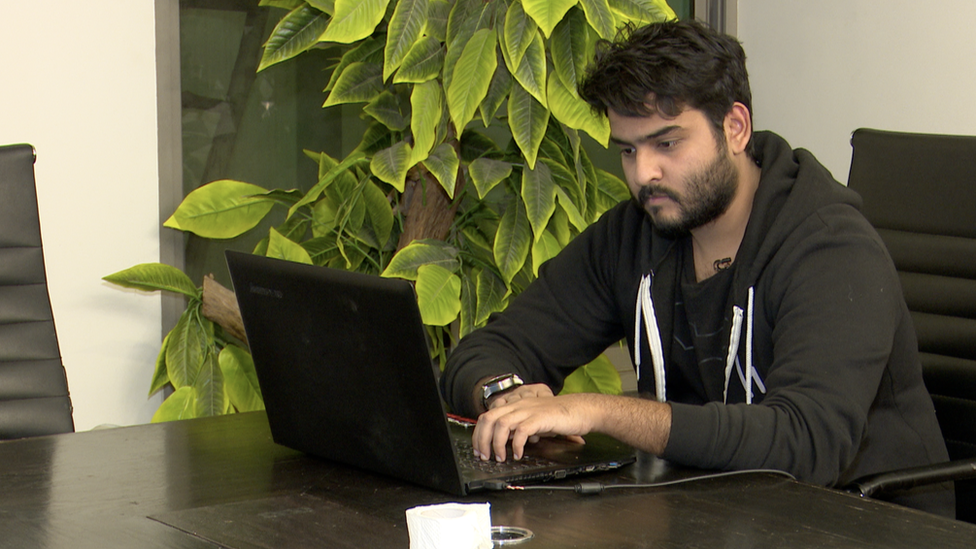

لاہور سے تعلق رکھنے والے 24 سالہ شہمیر عامر ایک ‘ایتھیکل ہیکر’ ہیں یعنی وہ نہ تو پوشیدہ ہیں اور نہ ہی ہیکنگ کو غلط مقاصد کے لیے استعمال کرتے ہیں۔

ایک امریکی کمپنی جو ہر سال دنیا بھر کے 10 بہترین اخلاقی ہیکروں کی فہرست جاری کرتی ہے، اس کی جانب سے شہمیر کو تیسرے نمبر پر شمار کیا جا چکا ہے۔

بی بی سی نے جب ان سے بینک صارفین کا ڈیٹا چوری ہونے کے حوالے سے سوال کیا تو ان کا کہنا تھا کہ ‘ان دونوں اداروں میں سے کوئی ایک جھوٹ بول رہا ہے۔’

شہمیر عامر کا ماننا ہے کہ حکومت کی جانب سے اس واقعے کی تحقیقات کے بعد صارفین کو حقائق سے آگاہ کیا جانا چاہیے تھا تا کہ مستقبل میں ادارے اور انفرادی صارفین دونوں خود کو محفوظ بنا سکیں۔

‘ہیکر یا چور اس لیے کامیاب نہیں ہوتا کہ وہ بہت چالاک ہے، بلکہ وہ اس لیے کامیاب ہوتا ہے کہ اس کا شکار بننے والا صارف بےوقوف ہوتا ہے۔’

بینکوں کا ڈیٹا چوری کیسے ہوا؟

بینکوں کے حالیہ ڈیٹا چوری کے حوالے سے ان کا کہنا تھا کہ اس میں دو صورتیں ہو سکتی ہیں۔

شہمیر نے بتایا کہ رقوم کی کارڈ کے ذریعے ادائیگی یا منتقلی کے لیے بینکوں کی درمیان ‘گیٹ وے’ استعمال ہوتے ہیں۔ زیادہ تر بینک اس مقصد کے لیے ‘ویزا’ یا ‘ایم نیٹ’ وغیرہ پر انحصار کرتے ہیں۔

شہمیر کا کہنا تھا کہ ‘ایسا ہو سکتا ہے کہ ان میں سے کسی ایک پر حملہ کیا گیا ہو جہاں سے بینکوں کا مواد چوری ہوا ہو۔’

رقوم کی ادائیگی کے لیے ان گیٹ ویز کو صارفین کی مکمل تفصیلات دستیاب ہوتی ہیں۔ اگر ان میں سے کسی ایک گیٹ وے کے حفاظتی نظام میں کوئی خامی موجود ہو جسے ہیکر پکڑ لے تو وہ ان صارفین کی معلومات تک رسائی حاصل کر سکتا ہے۔

تاہم انھوں نے کہا کہ ایسا ہونا ناممکن نہیں مگر انتہائی مشکل ضرور ہے کیونکہ ایسے گیٹ وے سیکورٹی کے انتہائی سخت انتظامات کرتے ہیں۔

شہمیر کے مطابق دوسری صورت یہ ہو سکتی ہے کہ کئی بینکوں کو ایک ساتھ نشانہ بنایا گیا ہو اور ان میں سے چند ایک کا مدافعاتی نظام کچھ دیر کے لیے ہیکرز عبور کرنے میں کامیاب ہو گئے ہوں گے۔

تاہم شہمیر کا ماننا ہے کہ افراد ہوں یا ادارے، چوری تب ہے ممکن ہوتی ہے جب صارف اپنی خامیوں سے آگاہ نہ ہو یا ایسی غلطیاں کرے جن سے وہ ہیکر کے لیے آسان ہدف ثابت ہو۔

‘بگ باؤنٹی ہنٹنگ اور ناقص سکیورٹی’

شہمیر عامر کی کمپنی ‘ویلیکس’ مختلف پاکستانی اور بین الاقوامی اداروں کو ہیکنگ کی خلاف حفاظت یا سائبر سیکیورٹی فراہم کرتی ہے۔ وہ اب تک 400 سے زائد بین الاقوامی اداروں اور کمپنیوں کے لیے بگ باؤنٹی ہنٹنگ کر چکے ہیں۔

بگ باؤنٹی ہنٹنگ کمپنیاں از خود کرواتی ہیں۔ یعنی یہ کمپنیاں اپنا دفاعی نظام مضبوط بناتی ہیں اور پھر ایتھیکل ہیکروں کو دعوت دیتی ہیں کہ وہ اس میں بگ یا خامی تلاش کریں۔ جو ہیکر خامی تلاش کر کے ان کے دفاعی نظام کو عبور کرنے میں کامیاب ہو جائے اسے انعام دیا جاتا ہے۔

اس طرح یہ کمپنیاں اس خامی کو دور کر کے اپنے دفاعی نظام کو مزید بہتر اور مضبوط بناتی ہیں۔

شہمیر اب تک جن کمپنیوں کے لیے بگ باؤنٹی ہنٹنگ کر چکے ہیں ان میں فیس بک، ایئر بی این بی، یاہو، گوگل اور دیگر شامل ہیں اور ان کے مطابق پاکستان میں بہت کم بینکس یا کمپنیاں ایسی ہیں جو اس روایت کو اپناتی ہوں گی۔

ان کا یہ بھی کہنا تھا کہ پاکستان میں کئی مقامی بینک تو ایسے ہیں جن کی ویب سائٹ کا سورس کوڈ اوپن ہوتا ہے یعنی وہ جس کوڈ یا پلیٹ فارم کو استعمال کر کے بنائی جاتی ہیں وہ پہلے سے معلوم ہوتا ہے۔ مثال کے طور پر کئی ویب سائٹس ایک پبلک سورس ‘ورڈ پریس’ کو استعمال کر کے بنی ہوتی ہیں۔

‘ظاہر ہے کہ ایسی ویب سائٹس کو ہیک کرنا نسبتاً آسان ہوتا ہے۔ ہیکرز کو ابتدائی محنت نہیں کرنا پڑے گی۔ جن ویب سائٹس کا سورس کوڈ معلوم نہ ہو اس کی لیے ہیکرز کو زیادہ معلومات اکٹھا کرنا پڑتی ہیں اور پھر اندازے پر کام کرنا پڑتا ہے۔’

یہی وجہ ہی کہ حالیہ واقعات میں پاکستان میں موجود کوئی بھی بین الاقوامی بینک متاثر نہیں ہوا تھا۔

ہیکنگ کیسے ہوتی ہے اور اس کا شکار کون بنتا ہے؟

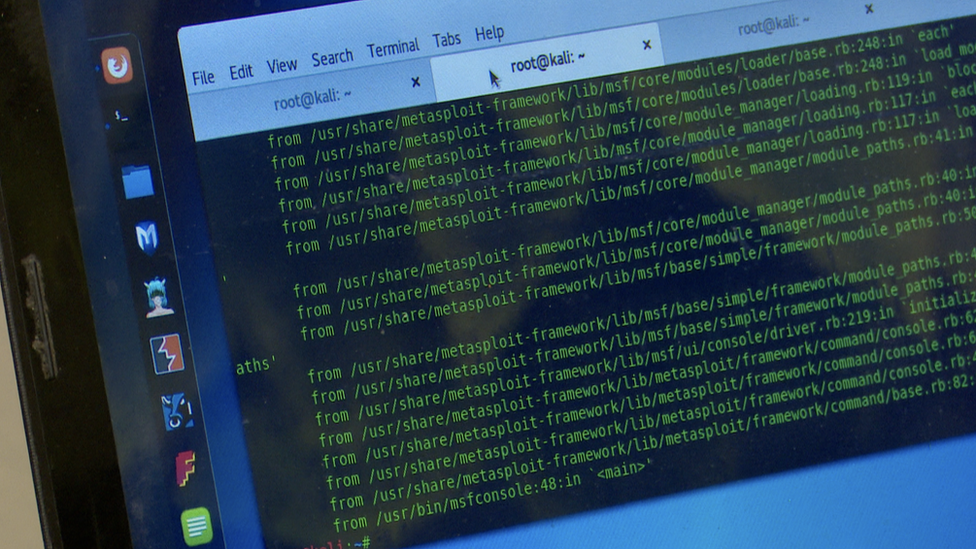

شہمیر کے مطابق ہیکر پہلے اپنے شکار کے بارے میں معلومات اکٹھی کرتا ہے۔ ‘جتنی زیادہ معلومات ہوں گی، اتنا اسے نشانہ بنانا آسان ہو گا۔’

مخصوص آلات کے علاوہ انٹرنیٹ پر بیشمار ایسی ویب سائٹس موجود ہیں جن کو ہیکنگ کی لیے استعمال کیا جاتا ہے۔

‘بغیر جانچے لنکس کو کلک مت کریں’

پہلے کسی بھی شخص کا آئی پی ایڈریس معلوم کیا جاتا ہے۔پھر ایک ویب سائٹ کی مدد سے اسے ایک لنک بھیجا جاتا ہے۔

اگر وہ اس پر کلک کرے گا تو اس کے پاس گوگل کی ایک فائل کھلے گی، جبکہ لنک بھیجنے والے کے پاس اس کا آئی پی ایڈریس چلا جائے گا۔

اس ایڈریس کے ذریعے ہیکر اُس شخص کا مقام اور چند دیگر جغرافیائی معلومات حاصل کر لے گا۔ ان معلومات کی مدد سے اگلے مرحلے میں اسے ایک وائرس زدہ فائل بھیجی جاتی ہے۔

اگر وہ اس پر کلک کر دے تو ہیکر اس وائرس کی مدد سے اس کی تمام تر مطلوبہ معلومات حاصل کر لیتا ہے۔

‘اس سے بچنے کے لیے ضروری ہے کہ آپ بغیر تصدیق کیے کسی بھی لنک کو کلک مت کریں۔’

‘نامعلوم ایپ کو ڈاؤن لوڈ نہ کریں’

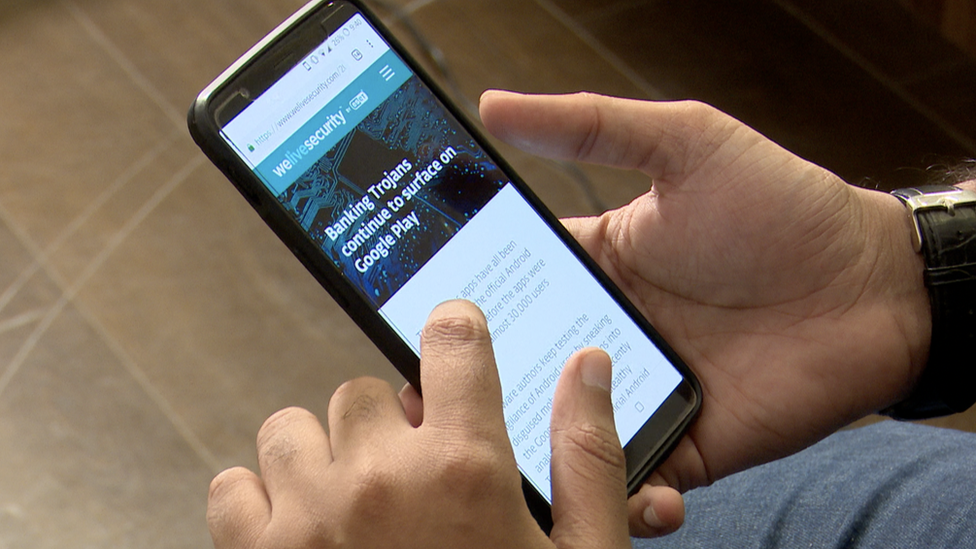

ہیکنگ کا ایک اور طریقہ صارف کے موبائل فون میں گھسنا ہے۔ شہمیر کا کہنا ہے کہ ہیکر کا کام صارف سے صرف لنک پر کلک کروانا یا ایپ ڈاؤن لوڈ کروانا ہے۔

انٹرنیٹ ہی پر ‘ڈرائیڈ جیک’ نامی ایک ویب سائٹ موجود ہے۔ ایسی ویب سائٹس آپ کو اینڈرائیڈ فون پر استعمال ہونے والی ایپلیکیشن بنا کر دے گی۔

ہیکر ایسی ہی ایپلیکیشن کے ساتھ اپنی وائرس والی فائل باندھ دے گا۔ صارف جیسے ہی اسے ڈاؤن لوڈ کرے گا پس پردہ ہیکر کی وائرس والی فائل بھی اس کے فون میں ڈاؤن لوڈ ہو جائے گی۔

‘اس کے بعد ہیکر اس صارف کی آڈیو سن سکتا ہے، اس کی ویڈیو دیکھ سکتا ہے، اس کا واٹس ایپ اور ایس ایم ایس پڑھ سکتا ہے، حتی کہ ہر وہ کام کر سکتا ہے جو اس کا فون کر رہا ہے۔’

اس طرح وہ دیکھ سکتا ہے کہ آپ نے کسی بینک کی ایپ کو کھولنے کے لیے کیا معلومات فراہم کیں جن کو استعمال کر کے وہ آپ سے قبل آپ کا اکاؤنٹ کھول کر اس میں سے رقم چوری کر سکتا ہے۔

اگر کوئی بینک سیکورٹی کوڈ ایس ایم ایس کے ذریعے بھیجے تو ہیکر وہ بھی دیکھ سکتا ہے۔

یہ جاننا بھی ضروری ہے کہ کس ایپ کو آپ کے فون میں کس چیز تک رسائی چاہیے۔

شہمیر کا کہنا تھا کہ اسی کوئی بھی ایپ جو آپ سے ایسی غیر ضروری رسائی مانگے وہ مشکوک ہے اور اسے وہ رسائی نہیں دینی چاہیے۔

وہ کہتے ہیں: ‘ایک ٹارچ کی ایپ کو آپ کی تصاویر تک رسائی کی کوئی ضرورت نہیں۔’

‘کیا آپ اپنا پاس ورڈ تبدیل نہیں کرتے؟’

ایسے صارف جو باقاعدگی سے اپنے پاس ورڈ تبدیل نہیں کرتے وہ ہیکرز کے لیے آسان ہدف ثابت ہوتے ہیں۔

کوئی بھی ہیکر پہلے آسان طریقہ آزماتا ہے۔ اگر کسی نے اپنا پاس ورڈ اپنی تاریخ پیدائش رکھی ہے تو وہ سب سے آسان ترین نشانہ ہو گا۔

آپ نے کئی ایسی جگہوں پر اپنی تاریخ پیدائش دے رکھی ہوگی جو آپ کو یاد بھی نہیں مگر ہیکر آپ کے بارے میں معلومات حاصل کرتے ہوئے اس کی بارے میں جان سکتا ہے۔

‘پبلک وائی فائی کے استعمال میں دیکھ بھال ضروری ہے’

کسی بھی عوامی مقام پر مفت یا پیسے دے کر فراہم کیا جانے والا وائرلیس انٹرنیٹ کنکشن بھی محفوظ نہیں۔

‘ایسا کنکشن جس راستے سے ہو کر جاتا ہے اس کا راستہ چھپا ہوا یا پاس ورڈ کے ذریعے محفوظ نہیں بنایا گیا ہوتا۔ ہو سکتا ہے اس پر کوئی ہیکر موجود ہو۔’

شہمیر کا کہنا تھا کہ ایسے نیٹ ورک استعمال کیے جانے والے نیٹ ورک سے ہیکر صارف کی معلومات چوری کر سکتا ہے۔

‘کیا آپ اپنے فون کا فرم ویئر اپ ڈیٹ نہیں کرتے؟’

ایسے افراد بھی ہیکروں کے لیے آسان ہدف ثابت ہوتے ہیں جو باقاعدگی سے اپنے موبائل فون یا کمپیوٹر کا فرم ویئر یا اس کا نظام اپ ڈیٹ نہیں کرتے۔

فون یا کمپیوٹر جس نظام پر چلتے ہیں ان کو بنانے والی کمپنیاں وقتاً فوقتاً ان کو اپ ڈیٹ کرتی رہتی ہیں جو ہر صارف کو بھیجا جاتا ہے۔ ان کے ذریعے مشینوں کی سیکیورٹی کو بہتر بنایا جاتا ہے اور ان میں موجود خامیوں کو دور کیا جاتا ہے۔

تاہم چند صارفین سستی یا پھر بے خبری کے باعث ان اپ ڈیٹس کو انسٹال نہیں کرتے۔

‘ایسے صارفین ہیکرز کے لیے آسان ہدف ہوتے ہیں۔ ان کے فون کے سوفٹ ویئر میں اگر کوئی خامی ہے جو ہیکر کو معلوم ہو چکی ہے تو وہ اس فون تک رسائی حاصل کر لے گا۔’

Facebook Comments - Accept Cookies to Enable FB Comments (See Footer).